Jak chronić dane firmowe – rola licencji, aktualizacji i kopii zapasowych

W dobie intensywnego rozwoju technologii informatycznych bezpieczeństwo danych stanowi jedno z kluczowych wyzwań dla przedsiębiorstw. Rosnąca liczba cyberzagrożeń, odmiany ransomware czy ataki phishingowe wymuszają kompleksowe podejście do ochrony najcenniejszych zasobów – informacji firmowych. Odpowiedzialność za zapewnienie nieprzerwanej pracy i integralności danych spoczywa na zarządach oraz działach IT, które muszą zadbać zarówno o legalne oprogramowanie, prawidłowe licencje, jak i systematyczne aktualizacje oraz kopie zapasowe. Niniejszy artykuł omawia rolę tych trzech filarów w budowie odpornej architektury bezpieczeństwa IT.

Znaczenie legalnego oprogramowania i licencji w ochronie danych

Stosowanie legalnego oprogramowania to pierwszy krok w stronę zminimalizowania ryzyka naruszeń bezpieczeństwa czy wycieków danych. Zakup oryginalnej licencji gwarantuje regularne wsparcie producenta, dostęp do oficjalnych poprawek oraz możliwość audytu zgodności z obowiązującym prawem licencyjnym. W praktyce oznacza to, że systemy wyposażone w Microsoft 365, Adobe Acrobat czy ESET Endpoint Protection otrzymują szybkie powiadomienia o lukach i rekomendowane środki zaradcze.

Dzięki przestrzeganiu compliance i regulacji takich jak RODO czy GDPR organizacja unika kar finansowych, zyskuje też reputację wiarygodnego partnera. Wdrażanie procedur audytowych, okresowa weryfikacja stanu licencji oraz raportowanie stanu legalności oprogramowania to elementy dobrej praktyki zarządzania ochroną danych. Dodatkowo warto rozważyć narzędzia do audytu licencji, które automatycznie inwentaryzują używane aplikacje i wskazują ewentualne braki lub nadmiary w przydziale kluczy.

Aktualizacje jako kluczowy element bezpieczeństwa systemów

Regularne aktualizacje systemów operacyjnych i aplikacji to fundamentalny składnik strategii obronnej przeciwko znanym i nieznanym zagrożeniom. Producenci, tacy jak Microsoft czy producent rozwiązań Kaspersky, publikują cotygodniowe lub comiesięczne paczki poprawek usuwające luki w zabezpieczeniach. Zaniedbanie harmonogramu aktualizacji może skutkować przejęciem kontroli nad serwerami czy stacją roboczą i utratą wrażliwych informacji.

Zapraszamy do skorzystania z oferty na zaplicense.eu , gdzie dostępne są kompleksowe rozwiązania licencyjne, obejmujące pełne wsparcie w zakresie monitoringu, skanowania podatności oraz automatycznej dystrybucji poprawek zarówno w środowiskach lokalnych, jak i chmurowych.

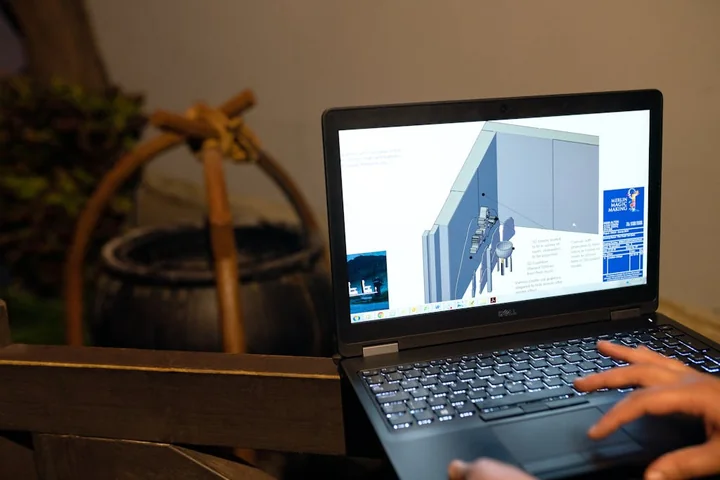

Warto wdrożyć polityki aktualizacyjne obejmujące zarówno systemy Windows Server, jak i narzędzia chmurowe (SaaS). Automatyzacja procesu, definiowanie okien serwisowych oraz przeprowadzanie testów w środowisku testowym minimalizuje ryzyko wystąpienia nieoczekiwanych problemów produkcyjnych. Dobrą praktyką jest także tworzenie restore point przed krytycznymi procedurami aktualizacyjnymi.

Kopie zapasowe – gwarancja ciągłości działania firmy

Skuteczne kopie zapasowe stanowią ostatnią linię obrony w przypadku awarii sprzętowej, ataku ransomware czy błędu ludzkiego. Tworzenie i przechowywanie backupów pozwala na szybkie przywrócenie systemów i minimalizację przestojów. W praktyce warto stosować hybrid backup, łączący zarówno lokalne kopie na macierzach dyskowych, jak i zdalne offsite backup w chmurze.

W jednym akapicie prezentujemy kluczowe elementy efektywnego backupu:

- Regularność – harmonogram wykonywania backupów co najmniej raz dziennie;

- Testy odtwarzania – okresowe próby przywrócenia danych w środowisku testowym;

- Wielowarstwowe zabezpieczenia – szyfrowanie kopii, kontrola dostępu i uwierzytelnianie dwuskładnikowe;

- Redundancja – przechowywanie kopii na różnych nośnikach i w różnych lokalizacjach;

- Snapshoty – szybkodostępne punkty przywracania dla baz danych i maszyn wirtualnych.

Dzięki rozwiązaniom takim jak Acronis Cyber Backup czy Veeam Backup & Replication można zoptymalizować proces przechowywania i archiwizacji, redukując koszty oraz przyspieszając przywracanie. Kluczowym aspektem jest także dokumentacja planu awaryjnego (disaster recovery), w której określone są priorytety przywracania konkretnych usług.

Najlepsze praktyki tworzenia i przechowywania kopii zapasowych

Podczas definiowania strategii backupu warto uwzględnić zasadę 3-2-1: trzy kopie danych, na dwóch różnych nośnikach, z jedną kopią przechowywaną poza siedzibą firmy. Można zastosować zarówno lokalne kopie na dyskach sieciowych (NAS), jak i snapshot maszyn wirtualnych, uzupełniane o archiwizację w chmurze.

Dobrym uzupełnieniem jest wykorzystanie fizycznych nośników, np. taśm LTO, które zabezpieczą dane przed atakami sieciowymi. W perspektywie wieloletniej archiwizacja pozwala przygotować się na inspekcje czy audyty zgodności z wymaganiami reguł RODO/GDPR. Warto również wprowadzić monitoring stanu backupów oraz automatyczne alerty o niepowodzeniach.

Jak zarządzać licencjami, aby uniknąć zagrożeń prawnych i technicznych

Administracja licencjami to nie tylko kwestia finansów, ale przede wszystkim bezpieczeństwa i legalności. Kluczowe działania obejmują cykliczne odnowienia subskrypcji, monitorowanie terminów wygaśnięcia oraz weryfikację rzeczywistego wykorzystania oprogramowania. Niedobór lub nadmiar licencji prowadzi do marnotrawstwa budżetu oraz ryzyka sankcji za naruszenie compliance.

Warto wdrożyć dedykowane narzędzia do administrowania licencjami, które automatycznie generują raporty, przypominają o konieczności zakupów oraz integrują się z systemami zakupowymi. Dzięki temu proces jest uproszczony, a dział IT zyskuje przejrzysty wgląd w stan licencji, możliwe wersje upgrade’u oraz dostępność wsparcia producenta.

Kompleksowe podejście do ochrony danych w firmie

Ochrona danych firmowych wymaga połączenia kilku warstw zabezpieczeń: legalnego oprogramowania, systematycznych aktualizacji oraz efektywnego systemu kopii zapasowych. Dobrze zaprojektowana architektura, wspierana przez specjalistyczne rozwiązania jak endpoint security czy disaster recovery, przekłada się na minimalizację ryzyka i szybkie przywrócenie działania w razie incydentu.

Wdrożenie polityk bezpieczeństwa, stały monitoring i regularne testy odporności (penetration tests) tworzą spójną otulinę ochronną. Dzięki ofercie dostępnej na zaplicense.eu każda organizacja może dopasować odpowiedni model licencjonowania, wsparcia technicznego oraz usług chmurowych, co zapewnia pełną elastyczność i skalowalność zabezpieczeń.

Ostatnie Artykuły

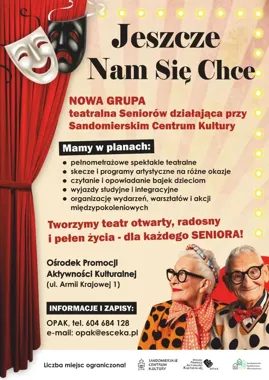

Seniorzy wchodzą na scenę. Rusza nabór do grupy teatralnej w Sandomierzu

Procedura dla tymczasowego magazynu MOSiR w Sandomierzu ruszyła

W deszczu przyszli rozmawiać z burmistrzem. Ruszył cykl spotkań w Sandomierzu

mObywatel bez tajemnic - Sandomierz szykuje darmowe spotkanie dla seniorów

Jedna iskra wystarczy w lasach - KPP w Sandomierzu ostrzega

Rękodzieło i lokalne smaki wracają na sandomierski Rynek

Blisko 2,5 promila na rowerze - kontrola w Darominie skończyła się mandatem

Dron nad lasem pod Koprzywnicą - strażacy walczyli z płonącą ściółką

Straż Miejska świętowała 35 lat służby. W Sandomierzu padło wiele słów uznania

Motocykl uderzył w sarnę pod Sandomierzem. Pomoc przyszła od razu

Rolnicy z Sandomierza mogą zgłaszać straty po wiosennym przymrozku

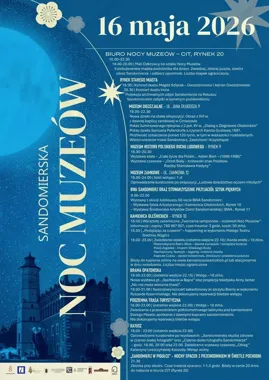

Sandomierz po zmroku - Noc Muzeów 2026 otwiera miasto od podziemi po Bramę

Żołnierze i weterani oddadzą krew. W Kielcach rusza duża akcja